Es geht um zwei Sicherheitslücken: Meltdown und Spectre genannt.

Einleitend sei erklärt, dass Computer-Systeme seit geraumer Zeit den Speicher nicht linear verwenden, sondern zufällig. Das soll verhindern, dass ein Angreifer Speicherbereiche mit einem gewünschten Inhalt gezielt anspringen kann. Genau das wird durch die beiden Sicherheitslücken ausgehebelt.

Ermöglicht wird das, weil die Betriebssysteme die Zugriffe durch Programme auf die CPU nicht genügend abschirmen. Man war offenbar der Meinung, die CPU schütze sich genug. Genau hier setzen die angekündigten oder bereits vorhandenen Patches an: Das Betriebssystem (also Windows, MacOS, Linux, Android, iOS etc.) prüfen jetzt oder künftig, ob der gewünschte Zugriff zu den "guten" Zugriffen gehört. Das kann die Systeme aber deutlich verlangsamen. Die Angaben, um wieviel ein System langsamer wird, sind breit gestreut. Die dramatischten Schätzungen gehen von 30% Einbußen aus. Letztlich wird es jedoch von der Architektur des Systems abhängen. Ein MacOS ist vielleicht nicht ganz so stark betroffen, wie ein Windows-System, obwohl die gleiche CPU in den Rechnern steckt. Vielleicht ist es auch umgekehrt?

Wie dramatisch sind die Lücken?

Die Lücken ermöglichen böse Angriffe auf alle unsere Geräte (PCs, NAS-Geräte, Router, Smartphones, Tablet, Fernseher etc.). Im Zweifelsfall können Passworte oder auch Unternehmensdaten ergattert werden. Es wird jetzt, nachdem die Lücken bekannt sind, auch recht schnell Versuche geben, die Lücken auszunutzen. Vielleicht haben Hacker aber sogar schon Lösungen "in the wild"?

Wie soll ich mich verhalten?

Jedoch hilft Panik jetzt auch nicht. Es wird Updates geben und die sollten wir alle umgehend in unsere Geräte einspielen, ganz egal, ob die Lücke dadurch geschlossen oder nur abgemildert wird. Aber leider kennen wir ja die Hersteller unserer Androiden. Sie sind nicht die schnellten und sehr oft bekommen Geräte gar kein Update mehr.

Alle (zumindest muss man davon aufgrund der unterschiedlichen Meldungen erst einmal ausgehen) aktuell im Handel verfügbaren Geräte sind anfällig bezüglich Meltdown und Spectre. Auch die aktuell angekündigten Geräte haben noch (potenziell) anfällige Hardware.

Wer jetzt nicht unbedingt ein neues Gerät braucht, sollte ein paar Wochen warten, bis sich die Informationen ein bisschen sortiert haben.

Meine Strategie:

Ich brauche aktuell kein neues Smart Device, also werde ich keines kaufen. Wenn mir morgen ein Gerät kaputt geht, dann schaue ich, ein gebrauchtes Gerät mit guter Community-Unterstützung zu finden, damit ich die Möglichkeit auf eine gepatchte Custom ROM habe.

Alternativ bietet sich an, ein Modell zu kaufen, das Updates in kurzen Abständen und für eine lange Dauer bekommt. Das kostet dann aber auch ein paar Euro mehr.

Das Problem wird uns sehr wahrscheinlich noch einige Jahre begleiten, denn kaum jemand kann einfach seine Geräte auf einen Schlag tauschen. Selbst wenn es finanziell und zeitlich machbar ist, müssen ert einmal die neuen, sicheren CPUs entwickelt werden. Die werden Anfangs auch teuer sein.

Der Handel wird den alten Ramsch mit niedrigen Preisen raushauen. Darauf sollte niemand reinfallen, auch wenn es noch so verlockend ist, eine leistungsstarke CPU für wenig Geld zu bekommen. Spart lieber das Geld!

Meine Bewertung der Lücken

Die Lücken sind in der Hardware verankert, ja! Aber die Betriebssysteme sind schon auch ein bisschen schlampig entwickelt, wenn sie jedem Programm/jeder App solche Zugriffe auf den Kernel ermöglichen. Wenn die Betriebssysteme gepatcht sind, sollten wir die neuen CPUs abwarten können.

Ergänzung vom 05.01.2017:

Golem

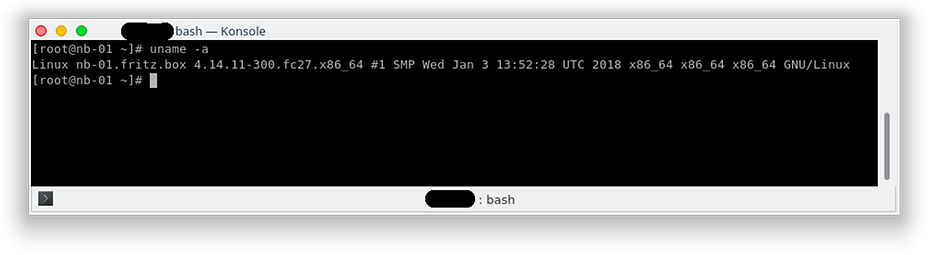

Microsoft weist Nutzer darauf hin, dass die am 3. Januar veröffentlichten Sicherheitsupdates für Windows 10 für einen vollständigen Schutz gegen Spectre und Meltdown nicht ausreichten. Es sollte auch entsprechende Firmware der Hardwarehersteller installiert werden. Im entsprechenden Informationsartikel stellt das Unternehmen ein Powershell-Script vor, mit dem Systeme auf die Sicherheitslücken geprüft werden können. Dieses wird über den Befehl "Install-Module SpeculationControl" installiert.

— geändert am 05.01.2018, 13:57:12