- Forum-Beiträge: 6

01.10.2014, 11:49:50 via Website

01.10.2014 11:49:50 via Website

Hallo zusammen,

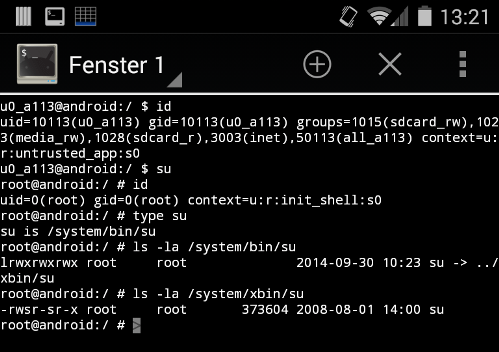

ich wollte mal nachfrage ob jemande weiß was genau passiert wenn man per recovery die SU.zip flashed.

Den nach meinem Verständnis liegt ja alles nur an der su Binary. Heißt wenn ich die orginal su mit der aus dem su.zip

úberschreibe sollte ich dann doch auch root rechte haben. Oder habe ich da einen denkfehler, muss mehr als nur su getauscht werden?

Gruß,

Peter

Empfohlener redaktioneller Inhalt

Mit Deiner Zustimmung wird hier ein externer Inhalt geladen.

Mit Klick auf den oben stehenden Button erklärst Du Dich damit einverstanden, dass Dir externe Inhalte angezeigt werden dürfen. Dabei können personenbezogene Daten an Drittanbieter übermittelt werden. Mehr Infos dazu findest Du in unserer Datenschutzerklärung.